La epidemia de phishing de Phorpiex regresa: la colaboración con LockBit hace los ataques aún más peligrosos

El objetivo de los delincuentes es todo el planeta, sin ninguna excepción.

Desde abril de este año, a través de la botnet Phorpiex se han enviado millones de correos electrónicos de phishing como parte de una campaña a gran escala que utiliza el ransomware LockBit Black. Así lo advirtió el Centro de Integración de Ciberseguridad y Comunicaciones de Nueva Jersey (NJCCIC).

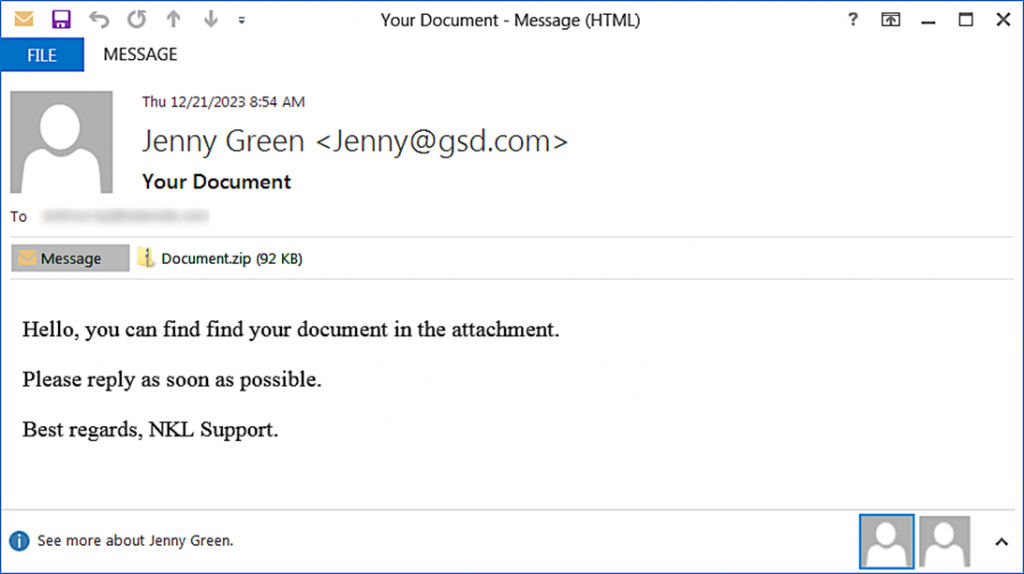

Los delincuentes suelen enviar correos electrónicos con los asuntos «your document» y «photo of you???» en nombre de «Jenny Brown» o «Jenny Green». Los adjuntos contienen un archivo ZIP con un ejecutable que, al ser abierto, instala LockBit Black en los sistemas de los destinatarios, cifrando todos sus datos.

LockBit Black, utilizado en este ataque, probablemente está basado en LockBit 3.0, que se filtró en septiembre de 2022. Sin embargo, la campaña actual no está relacionada con el grupo original de LockBit.

Los correos electrónicos se envían desde más de 1500 direcciones IP únicas en todo el mundo, incluidos Kazajistán, Uzbekistán, Irán, Rusia y China.

El ataque comienza cuando el destinatario abre el archivo ZIP malicioso y ejecuta el archivo. Este archivo descarga LockBit Black desde la infraestructura de la botnet Phorpiex y lo ejecuta en el sistema de la víctima. El ransomware roba datos confidenciales, finaliza algunos servicios del sistema y cifra los archivos.

La empresa Proofpoint, que investiga estos ataques desde el 24 de abril, informó que los delincuentes tienen como objetivo a empresas de diversas industrias en todo el mundo. A pesar de la baja complejidad de la operación, su escala y el uso de ransomware como carga maliciosa principal destacan esta campaña.

«Desde el 24 de abril y durante una semana, Proofpoint observó campañas a gran escala con millones de mensajes distribuidos a través de la botnet Phorpiex y entregando LockBit Black», dijeron los investigadores de Proofpoint. «Es la primera vez que observamos estos volúmenes de entrega de LockBit Black a través de Phorpiex».

La botnet Phorpiex, también conocida como Trik, ha estado activa por más de diez años. Inicialmente, era un gusano que se propagaba a través de dispositivos USB, chats de Skype y Windows Live Messenger, y luego se convirtió en un troyano controlado a través de IRC y que distribuía spam.

Con el tiempo, la botnet creció significativamente, controlando más de un millón de dispositivos infectados, pero luego su infraestructura fue desactivada y el código fuente del proyecto fue puesto a la venta. Uno de los autores de la botnet mencionó que la razón de la venta fue el cambio de intereses de los desarrolladores, que ya no estaban interesados en mantener y desarrollar Phorpiex.

Anteriormente, la botnet Phorpiex también se utilizó para enviar millones de correos electrónicos con amenazas y spam, así como para implementar un módulo malicioso que reemplazaba las direcciones de criptomonedas en el portapapeles de Windows por otras controladas por los delincuentes.

Para protegerse contra los ataques de phishing, el NJCCIC recomienda utilizar estrategias de mitigación de riesgos, soluciones de protección de endpoints y filtrado de correo electrónico.