AMOS Stealer: versión actualizada del malware apunta a tu criptomoneda

Los investigadores vinculan los ataques con el misterioso grupo Crazy Evil.

Investigadores de seguridad de la empresa Moonlock han descubierto una nueva ola de actividad del malware AMOS, también conocido como Atomic Stealer. Los delincuentes, presuntamente vinculados al grupo de hackers Crazy Evil, están distribuyendo el malware a través de campañas publicitarias falsas en Google Ads, haciéndolo pasar por la popular aplicación de grabación de pantalla Loom para macOS.

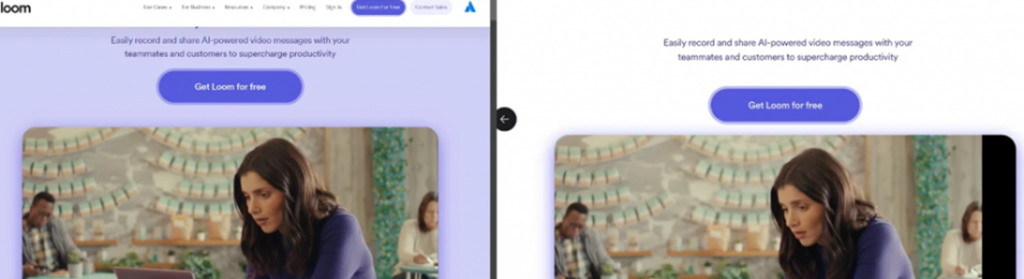

El sitio web real de Loom (izquierda) y el falso (derecha)

Según la investigación, los ciberdelincuentes crean sitios web falsos que imitan el sitio web real de Loom. Los usuarios que hacen clic en los anuncios son dirigidos a estos recursos falsos, donde descargan la versión actualizada de AMOS Stealer. Este software es capaz de robar datos de navegadores, cuentas, contraseñas y vaciar carteras de criptomonedas.

La nueva versión de AMOS Stealer tiene funciones únicas, incluyendo la sustitución de la aplicación legítima Ledger Live por una copia maliciosa. Ledger Live proporciona acceso a criptomonedas, NFT y DeFi, lo que lo convierte en un objetivo atractivo para los delincuentes. Los investigadores también descubrieron versiones falsas de otras aplicaciones populares, como Figma y TunnelBlick.

Los hackers utilizan esta táctica para eludir los mecanismos de protección de la App Store de Apple, que previenen la descarga de aplicaciones maliciosas. La clonación de aplicaciones después de comprometer el dispositivo permite a los ciberdelincuentes avanzar en una nueva dirección, adaptándose a las medidas de seguridad existentes.

La audiencia de jugadores, que utiliza activamente criptomonedas y activos digitales, es particularmente vulnerable. Los ciberdelincuentes a menudo publican ofertas de trabajo y propuestas falsas en plataformas de juegos, engañando a los usuarios mediante ingeniería social.

Los investigadores de Moonlock Lab vincularon al grupo Crazy Evil con esta campaña a través del análisis de la darknet, donde se encontraron anuncios de reclutamiento para un equipo que utilizaba el mismo AMOS Stealer. El grupo utiliza activamente Telegram para comunicarse con el mundo exterior y para reclutar nuevos miembros.

Se recomienda a los usuarios de Apple que sean especialmente cuidadosos al descargar software. Verificar las URL y descargar aplicaciones solo de la tienda oficial App Store ayudará a evitar infecciones. Los jugadores deben estar particularmente atentos a las ofertas de extraños en las plataformas de juegos.

AMOS Stealer continúa evolucionando, presentando una seria amenaza para los usuarios. El informe de Moonlock Lab ayudará a aumentar la conciencia y prevenir la infección de nuevos dispositivos.