Pulsé Play: el hacker ya está en el sistema. ¿Cómo funciona el troyano de sonido?

¿Por qué los filtros de correo son ineficaces ante el nuevo ataque?

Los ciberdelincuentes están adoptando métodos cada vez más sofisticados para entregar código malicioso, utilizando formatos de archivo no convencionales para eludir los mecanismos de defensa. Un nuevo caso, registrado por investigadores, demuestra cómo un simple mensaje de audio en formato WAV puede convertirse en una herramienta de ataque dirigida a usuarios que confían en productos corporativos.

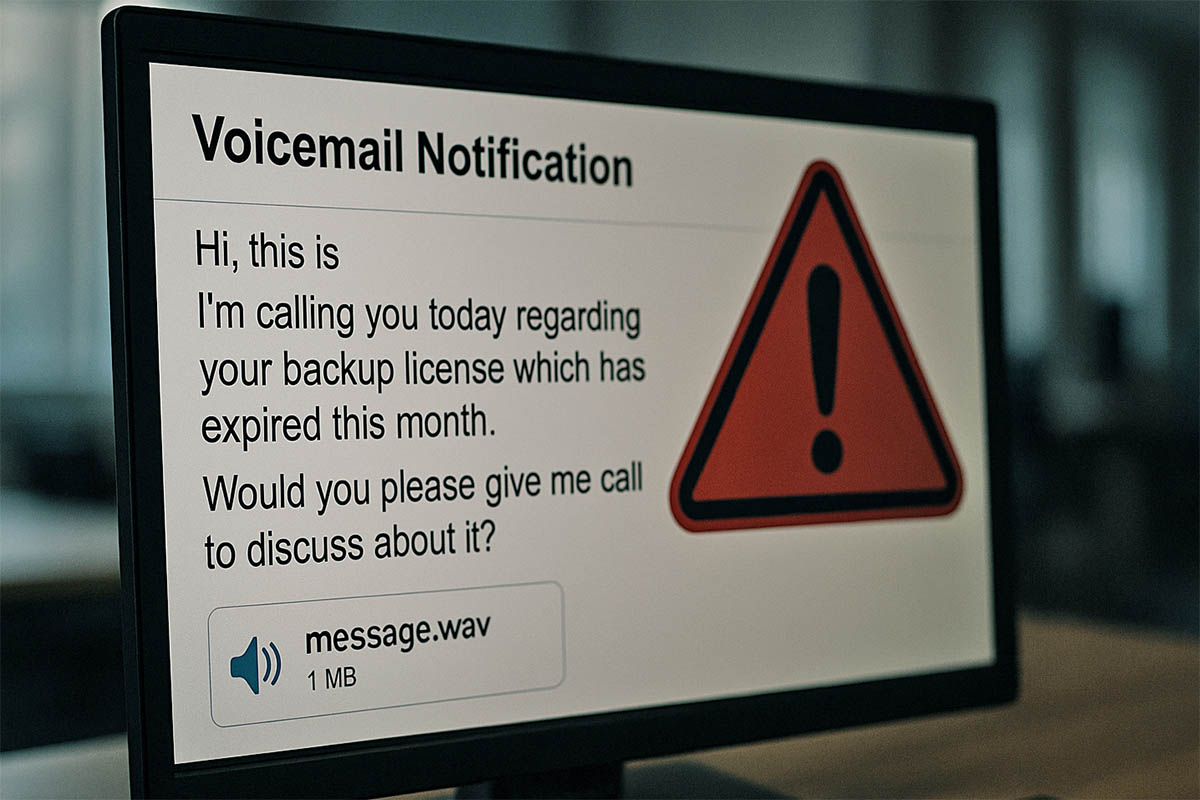

Los delincuentes envían correos electrónicos disfrazados de notificaciones de voz de sistemas VoIP, a los que adjuntan un archivo WAV. A primera vista, parece simplemente un mensaje con la grabación de una llamada. Al reproducirlo, se escucha supuestamente a un empleado de Veeam Software informando sobre una licencia vencida y solicitando que se devuelva la llamada. Todo está diseñado para crear una sensación de urgencia y autoridad que impulse al destinatario a actuar. Sin embargo, la verdadera amenaza no está en el contenido del mensaje, sino en el propio archivo de audio.

El especialista en ciberseguridad Xavier Mertens destaca que los archivos WAV pueden contener código malicioso incrustado mediante técnicas como la esteganografía. Esto permite ejecutar comandos al abrir el archivo sin levantar sospechas. Las posibles consecuencias incluyen la ejecución remota de código, instalación de ransomware, recopilación de datos confidenciales o persistencia en el sistema mediante cambios en el registro.

El correo electrónico presentado como ejemplo no contenía saludos personalizados y fue recibido por una persona sin relación con TI ni con la empresa Veeam. Esto indica una campaña de envío masivo dirigida a un amplio público. Esta estrategia reduce la complejidad del ataque, pero aumenta su alcance: los bots pueden enviar estos mensajes por miles a través de servidores de correo comprometidos.

La elección de la marca Veeam no es casual: se trata de una de las compañías más reconocidas en el ámbito de las copias de seguridad y la protección de datos. El uso de su nombre incrementa la confianza de la víctima, especialmente en entornos corporativos. Los usuarios tienden a bajar la guardia al interactuar con marcas asociadas con seguridad y fiabilidad.

El formato del ataque merece especial atención. Los archivos WAV se consideran inofensivos, por lo que superan la mayoría de los filtros de correo configurados para detectar archivos ejecutables como EXE, DLL y similares. Esto hace que el audio sea potencialmente más peligroso que los adjuntos habituales. Los analistas señalan un aumento en el número de ataques que utilizan archivos multimedia —no solo WAV, sino también MP3 y MP4— gracias a su tamaño compacto y su compatibilidad multiplataforma.

El análisis técnico muestra que los archivos adjuntos maliciosos pueden activar scripts de PowerShell o contener macros capaces de penetrar en la red local, robar datos o mantenerse en el sistema incluso después de un reinicio.

Ante esta situación, se recomienda a las empresas revisar sus mecanismos de protección. Es fundamental utilizar sistemas avanzados de filtrado de correo basados en análisis de comportamiento y aprendizaje automático, implementar autenticación de dos factores y capacitar al personal para reconocer mensajes sospechosos. Es especialmente importante no confiar en correos con archivos adjuntos inesperados, incluso si parecen inofensivos o provienen de fuentes “fiables”.

Aunque por el momento no se han registrado infecciones a gran escala mediante esta campaña específica, su aparición señala una nueva ola de phishing que combina ingeniería social con trucos técnicos. Este tipo de ataques puede volverse masivo rápidamente si demuestra ser eficaz.