Harvard, Stanford, MIT... y mucho spam: hackers convirtieron los sitios web de las mejores universidades en un basurero digital

La ciega confianza de los algoritmos en establecimientos de prestigio permitió a delincuentes colarse en las recomendaciones de búsqueda.

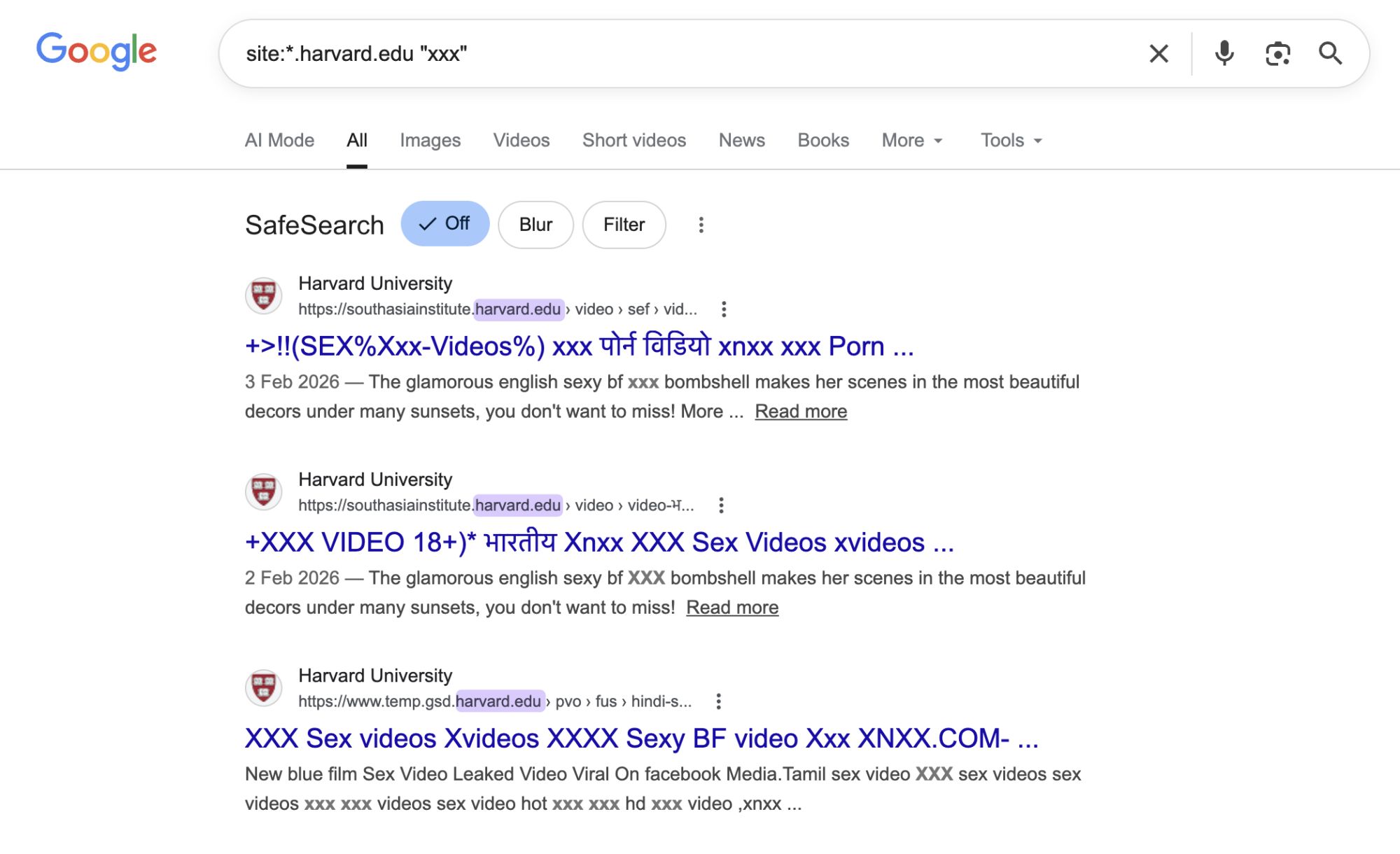

Una red de universidades estadounidenses se vio involucrada en un ataque a gran escala que no golpeó directamente sus sistemas educativos, sino su reputación digital. Actores desconocidos secuestraron decenas de subdominios abandonados en la zona .edu y publicaron en ellos spam explícito que Google llegó a indexar bajo los nombres de algunas de las universidades más conocidas del país.

Sobre la campaña maliciosa informó Alex Shahov, fundador de SH Consulting. A principios de abril de 2026, detectó la toma coordinada de subdominios en al menos 34 instituciones educativas, entre ellas MIT, Harvard, Stanford, UC Berkeley, Columbia, University of Chicago y Johns Hopkins University.

Según Shahov, los atacantes aprovecharon registros DNS antiguos que seguían apuntando a plataformas externas después del cierre de proyectos o la eliminación de cuentas.

El esquema era sencillo. Unidades universitarias creaban sitios en servicios externos, vinculaban subdominios a través de CNAME y, tras terminar el proyecto, no eliminaban los registros DNS. Cuando el recurso externo quedaba abandonado, los atacantes registraban una nueva cuenta con el nombre necesario y obtenían control total sobre la dirección de la universidad. Shahov citó como ejemplo un subdominio de la University of Chicago que aún apuntaba a un hosting inactivo de WP Engine.

Las direcciones secuestradas se utilizaron para alojar páginas con pornografía y spam para motores de búsqueda. Debido a la alta confianza en los dominios .edu, ese contenido aparecía rápidamente en los resultados de Google y se posicionaba notablemente por encima de sitios dudosos habituales. Según Infoblox, un grupo llamado Hazy Hawk ya había usado un esquema similar, previamente observado en ataques contra organismos gubernamentales, incluyendo a CDC, y contra grandes empresas como Deloitte y PricewaterhouseCoopers.

Rene Burton, vicepresidenta de análisis de amenazas de Infoblox, confirmó que la nueva campaña coincide con el modus operandi de Hazy Hawk. Según Infoblox, el grupo busca durante años registros DNS "colgantes", utiliza temporalmente subdominios capturados para redirigir tráfico a través de redes de afiliados dudosas y luego pasa a nuevos objetivos.

El problema no afectó solo a las universidades. Tras la publicación de Shahov, expertos también señalaron una vulnerabilidad similar en la Department of Defense Education Activity, una entidad del Departamento de Defensa de EE. UU. que administra escuelas para familias de militares.

Shahov relaciona la frecuencia de estos incidentes con un mal control de los subdominios y la ausencia de un procedimiento de limpieza de DNS tras el cierre de proyectos. En el entorno universitario descentralizado, donde facultades, laboratorios y organizaciones estudiantiles crean sitios, los registros abandonados pueden permanecer años y convertirse en un punto de entrada conveniente para nuevos ataques.