«Parecía el metro»: cómo un tuit sobre una cantera se convirtió en coordenadas para un ataque del Pentágono

Un analista aficionado se equivocó en la X, y EE. UU. mató a ocho personas.

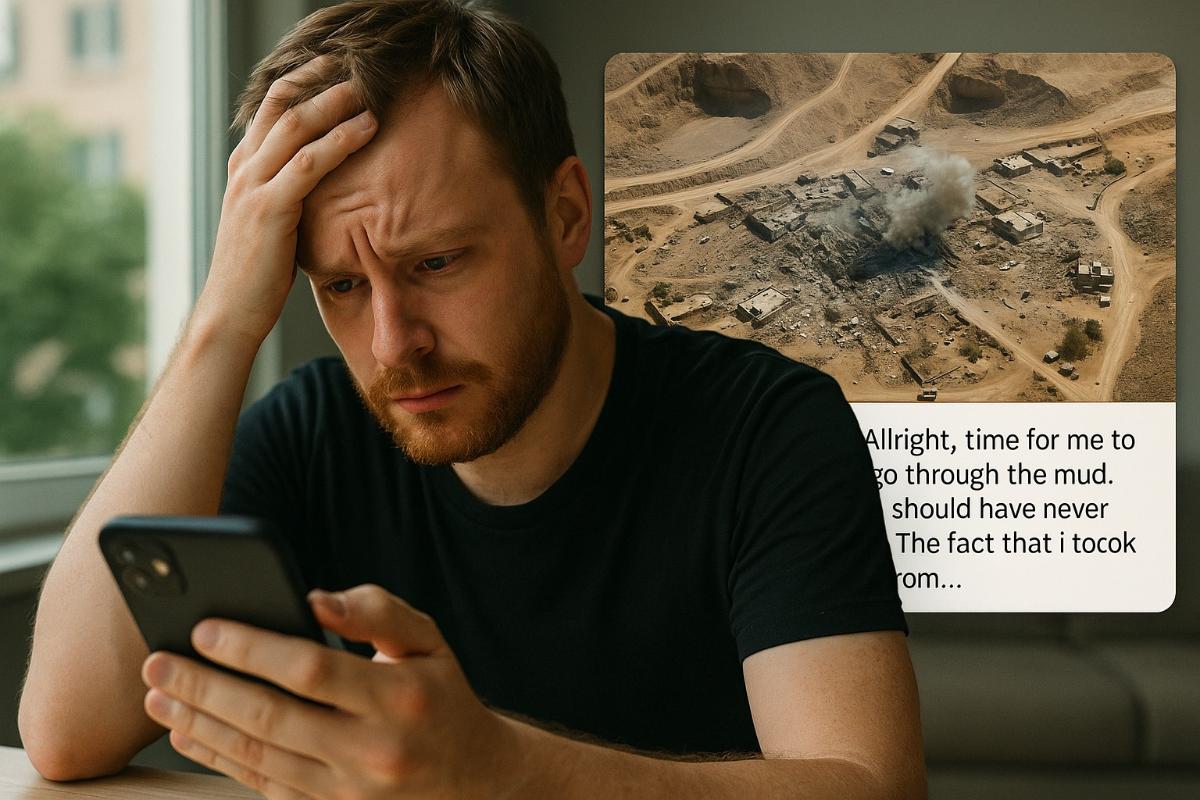

El 28 de abril de 2025, un ataque aéreo de EE. UU. en una zona de Yemen provocó la muerte de al menos ocho personas. Sin embargo, pocas horas después del ataque, la atención se desvió del Pentágono hacia una cuenta anónima en X llamada VleckieHond, que había publicado imágenes satelitales y coordenadas del lugar, creyendo erróneamente que se trataba de una base subterránea hutí. Cuando se supo que el objetivo era en realidad una zona civil junto a una cantera, el autor se disculpó públicamente y calificó la publicación como “un error grave”.

Ante la reacción en redes sociales, el Comando Central de las Fuerzas Armadas de EE. UU. (CENTCOM) afirmó que no utiliza información de fuentes abiertas en redes sociales para determinar objetivos, subrayando que los ataques contra los hutíes se basan únicamente en “información de inteligencia detallada y verificada”. Un portavoz del Pentágono también se negó a confirmar si EE. UU. fue responsable del ataque, aunque fuentes como Reuters lo señalan como tal.

En su hilo de disculpas, VleckieHond admitió haber interpretado mal las imágenes satelitales y confiar en otra publicación sin verificar la veracidad de los datos. Como gesto simbólico, donó 500 euros a las organizaciones Médicos Sin Fronteras y Yemen Data Project. También prometió dejar de publicar datos hipotéticos y en el futuro basarse en señales más evidentes de actividad subterránea, como los montones de escombros.

Aunque no hay pruebas de un vínculo directo entre la publicación de Vleckie y el ataque, la coincidencia generó un debate: ¿pueden realmente influir las cuentas anónimas de OSINT en las decisiones militares? Algunos críticos argumentaron que los materiales de Vleckie ya se habían utilizado en publicaciones analíticas.

Sin embargo, eso no constituye una prueba directa de conexión entre OSINT y la selección de objetivos: los informes analíticos pueden basarse en múltiples fuentes, sin ser necesariamente la base de decisiones operativas. El propio Vleckie afirmó estar “casi seguro” de que CENTCOM no se guía por tuits para planificar ataques.

No obstante, el incidente abrió un debate más amplio sobre el estado de la comunidad OSINT, especialmente en X. Según un representante de Bellingcat, desde la época de la Primavera Árabe y las investigaciones del vuelo MH17, tanto la disciplina como la comunidad OSINT han sufrido una degradación. Han surgido cientos de cuentas ansiosas por atención, sin la debida verificación de datos, y el entorno caótico de X solo ha empeorado la situación.

Expertos subrayan que las prácticas legítimas de OSINT deben regirse por principios similares al periodismo de investigación: no publicar datos sin verificar, ser transparentes con los métodos y no poner en peligro a personas en zonas de conflicto. El anonimato puede ser válido, pero implica responsabilidad, especialmente si una cuenta influye en la percepción pública de los conflictos. Los especialistas advierten que no se puede ganar influencia y al mismo tiempo escudarse diciendo “solo soy alguien en internet” para eludir consecuencias.

El caso de Vleckie es síntoma de un problema más profundo: la fina línea entre el análisis responsable y los errores peligrosos en el ámbito público. A diferencia de los desinformadores deliberados, esta cuenta no mintió, pero tampoco cumplió con los estándares de verificación, cruciales en contextos donde un mínimo error puede costar vidas humanas.

Aunque el Pentágono insiste en que usa solo inteligencia propia, el incidente de Vleckie es un recordatorio de que la información de acceso público, incluso la compartida por usuarios casuales, puede incorporarse en procesos mucho más serios —a veces, en contra de las intenciones de sus autores.