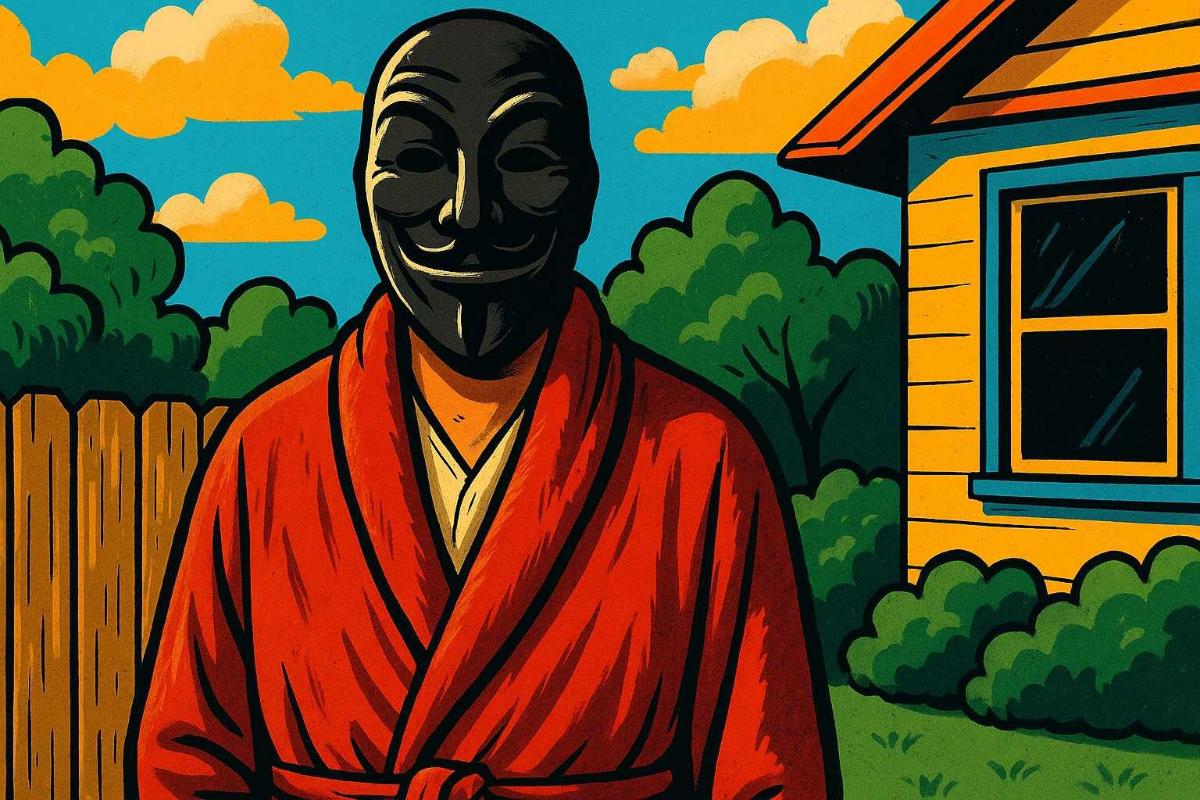

Las tecnologías de la libertad se han convertido en armas. Y tú — en parte de una botnet

El internet doméstico se ha vuelto una tapadera para ataques.

Cada vez más delincuentes en el cibercrimen clandestino están recurriendo al uso de redes de proxies residenciales, convirtiendo el tráfico cotidiano de internet en una cobertura fiable para sus operaciones. Esta táctica hace que la actividad maliciosa sea prácticamente indistinguible de la de usuarios legítimos, complicando considerablemente el trabajo de los sistemas de detección de amenazas.

Anteriormente, los ciberdelincuentes preferían utilizar servicios de alojamiento “a prueba de balas” (bulletproof hosting): proveedores que ofrecen servidores sin hacer preguntas, ignorando quejas y sin revelar información sobre sus clientes. Sin embargo, tras varias investigaciones internacionales y arrestos relacionados con estos servicios, muchos actores maliciosos comenzaron a buscar nuevas formas de ocultarse.

Como explicaron los participantes de la conferencia Sleuthcon, se observa un claro cambio de interés desde el alojamiento tradicional hacia servicios especializados de VPN y redes de proxies, que permiten cambiar de dirección IP y fusionar el tráfico de múltiples usuarios en un solo flujo. Los expertos del sector destacaron que el principal problema es la imposibilidad de distinguir el tráfico “malicioso” del “legítimo” dentro de estas redes: la estructura misma del proxy vuelve indistinguibles a los usuarios.

Un papel clave en esta estrategia lo desempeñan los proxies residenciales — nodos descentralizados que se ejecutan en dispositivos domésticos: teléfonos antiguos, portátiles, gadgets inteligentes. Estos proporcionan direcciones IP “reales” asignadas a viviendas u oficinas, lo cual genera confianza por parte de los sistemas de seguridad. Este tipo de tráfico es mucho más difícil de bloquear o rastrear. Los delincuentes utilizan cada vez más estas redes residenciales, sobre todo si les permiten integrarse en los mismos rangos de IP que los empleados de empresas objetivo, haciendo que los ataques pasen desapercibidos para los filtros y sistemas de monitoreo convencionales.

La tecnología de proxies no es nueva en el mundo criminal. Ya en 2016, el Departamento de Justicia de EE. UU. señalaba las dificultades para investigar la plataforma cibercriminal Avalanche debido a su sistema de alojamiento “rápidamente cambiante”, en el que las direcciones IP se renovaban constantemente mediante proxies. Pero el hecho de que hoy estos servicios se vendan en masa como productos semilegales evidencia un cambio cualitativo en la infraestructura del cibercrimen.

Las redes de proxies ya no requieren configuración por parte de los delincuentes — todo está listo y se ofrece como servicio. Estas soluciones a menudo funcionan a ciegas: no registran logs, no rastrean a los clientes, y combinan el tráfico de cientos de dispositivos, lo que complica enormemente el trabajo de las fuerzas del orden.

No se vislumbra aún una solución eficaz contra este fenómeno. Se pueden intentar interrumpir las operaciones de proveedores conocidos de proxies, como ya se hizo con los servicios de hosting, pero la tecnología está demasiado arraigada en la infraestructura diaria de internet. Incluso eliminando un servicio malicioso, el problema no desaparece — la red seguirá existiendo y siendo utilizada tanto con fines legítimos como delictivos.

Mientras los proxies sigan siendo una herramienta clave de la libertad digital, seguirán siendo también una máscara eficaz para las ciberamenazas — ocultando entre el flujo de direcciones IP domésticas ataques, acciones de espionaje y la propagación de malware.