Steam distribuye virus a los jugadores bajo la apariencia de "acceso anticipado"

Este es el tercer caso de infección de juegos en la plataforma en seis meses.

El grupo de hackers conocido como EncryptHub, también identificado como Larva-208, ha inyectado malware en un juego disponible en la plataforma Steam, convirtiéndolo en una herramienta de infección masiva para los usuarios.

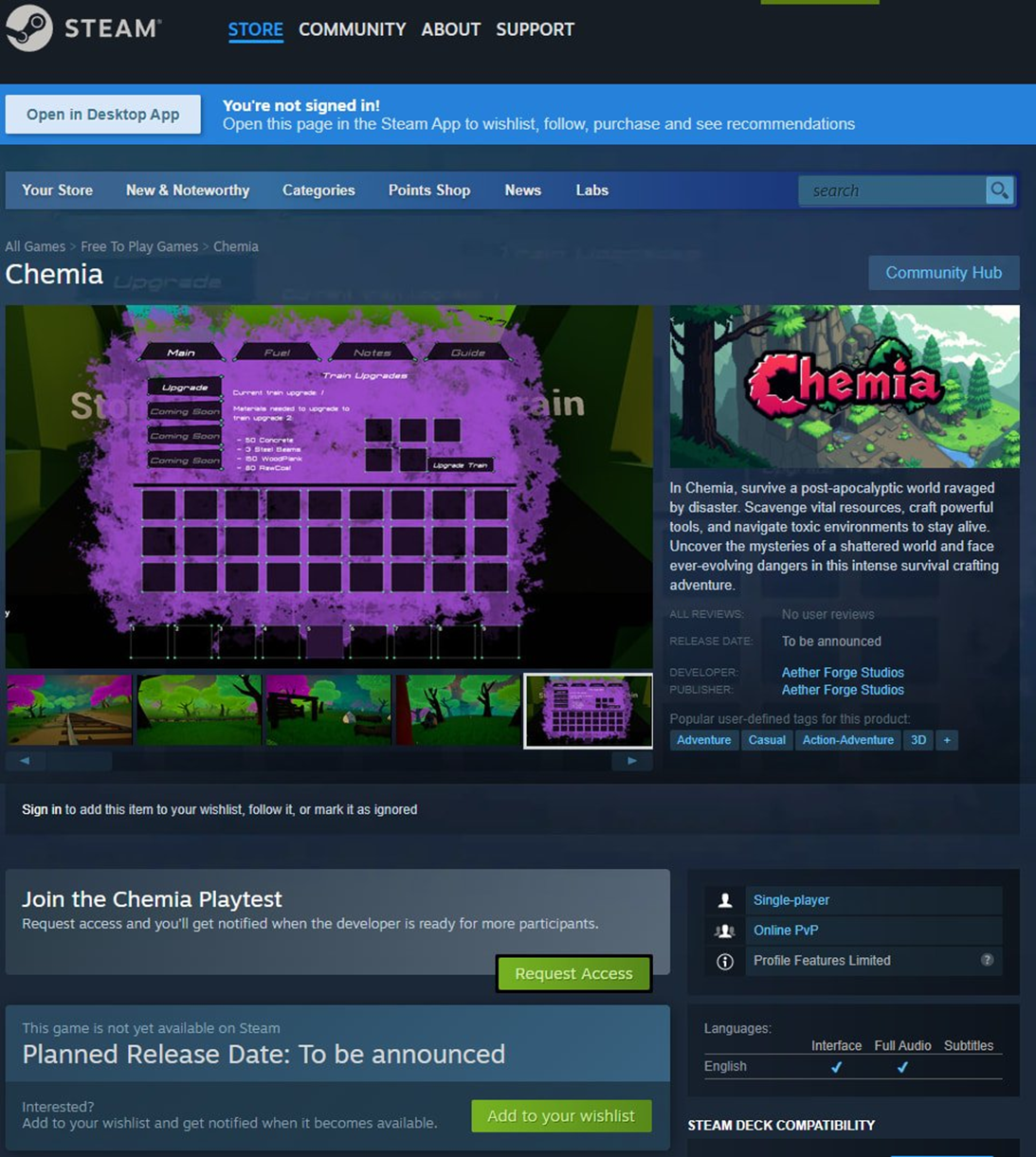

El blanco del ataque fue el juego Chemia, un título de supervivencia con elementos de crafteo desarrollado por Aether Forge Studios, que actualmente se encuentra en acceso anticipado sin fecha oficial de lanzamiento. Hace algunos días, los atacantes introdujeron componentes maliciosos en los archivos del juego, diseñados para pasar desapercibidos por los jugadores y sin afectar el funcionamiento normal del título.

Según datos de la empresa Prodaft, el 22 de julio se incorporó al paquete de Chemia un ejecutable llamado CVKRUTNP.exe, que actúa como cargador del troyano HijackLoader. Este se activa en el dispositivo de la víctima al iniciar el juego, garantizando persistencia para la actividad maliciosa y cargando la siguiente etapa: el spyware Vidar (v9d9d.exe), conocido por su capacidad para recolectar información confidencial. Las órdenes para el malware se distribuyen desde un servidor remoto, cuya dirección se divulga mediante un canal de Telegram.

Tres horas después de esta primera modificación, se agregó otro componente malicioso al juego: la biblioteca cclib.dll. Este archivo ejecuta un script de PowerShell llamado worker.ps1, que se conecta al dominio soft-gets[.]com para descargar el módulo principal de la amenaza — Fickle Stealer. Este spyware roba contraseñas, datos de autocompletado, cookies y carteras de criptomonedas almacenadas en los navegadores del sistema comprometido.

Anteriormente, EncryptHub ya había utilizado esta misma cadena de malware en una campaña dirigida a gran escala que involucró tácticas de ingeniería social y afectó a más de 600 organizaciones en todo el mundo. El grupo resulta particularmente llamativo por su estrategia ambivalente: por un lado explota vulnerabilidades zero-day en Windows, y por otro reporta fallos críticos a Microsoft en el marco de divulgaciones responsables.

Según destaca Prodaft, al hacer clic en el botón Playtest, disponible en la sección de juegos gratuitos de Steam, no se lanza una simple demo, sino un troyano completo disfrazado como un archivo legítimo. El usuario, confiando en la seguridad de la plataforma, no sospecha nada, ya que el juego se descarga y funciona con normalidad.

Los investigadores señalan que el código malicioso no afecta el rendimiento del juego ni se manifiesta durante la experiencia de juego. Esto hace que la infección sea especialmente insidiosa, ya que las víctimas no detectan ninguna señal de compromiso. Todavía no está claro cómo EncryptHub logró obtener acceso a la versión alojada en Steam del juego. Una de las hipótesis considera la posible participación de un infiltrado. Ni los desarrolladores de Chemia ni la plataforma Valve han emitido declaraciones oficiales hasta el momento, a pesar de las solicitudes por parte de la prensa.

Chemia sigue disponible para su descarga, y se desconoce si la versión más reciente ha sido depurada de los elementos maliciosos. Hasta que Valve o el desarrollador proporcionen información verificada, se recomienda encarecidamente no descargar el juego.

Este incidente ya representa el tercer caso documentado en 2025 de inyección de malware en versiones tempranas de juegos disponibles en Steam. Casos similares ocurrieron anteriormente con «Sniper: Phantom’s Resolution» en marzo y con «PirateFi» en febrero. Los tres comparten la condición de acceso anticipado, lo que sugiere un proceso de revisión menos riguroso para este tipo de lanzamientos. Se aconseja a los usuarios extremar precauciones al instalar juegos inacabados, en especial si se ofrecen de forma gratuita.