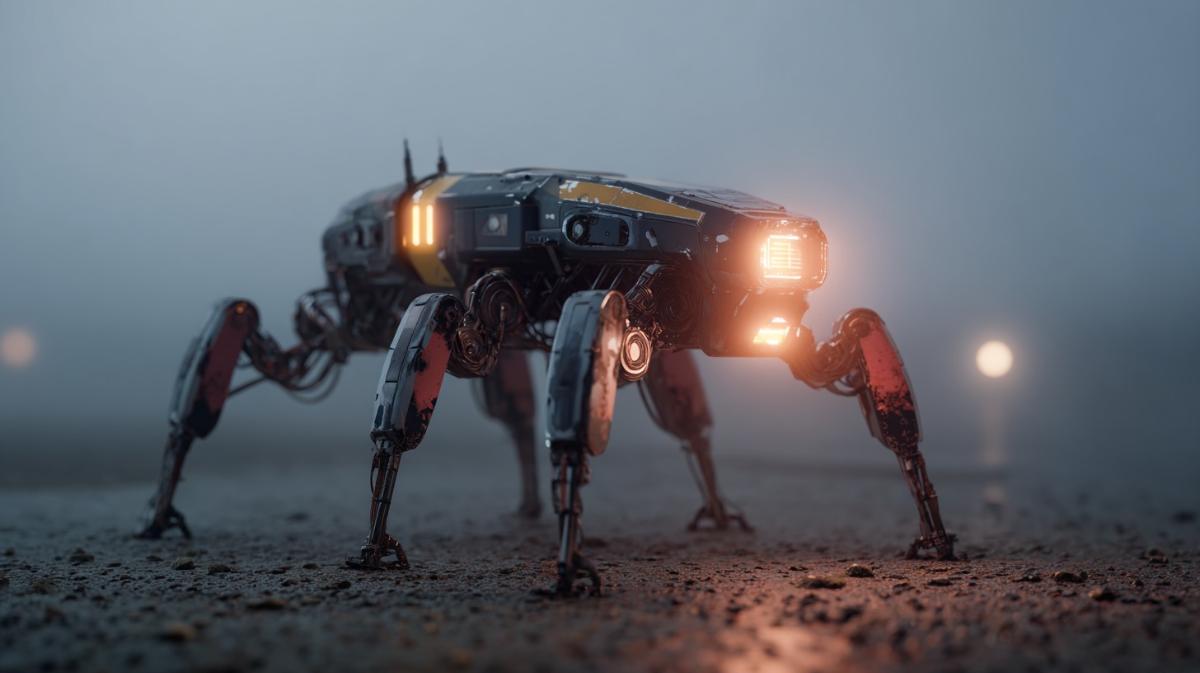

¿Una ciudad tomada por robots? Una vulnerabilidad en Unitree hace realidad escenarios de ciencia ficción

¿Qué pasará cuando miles de robots hackeados empiecen a actuar como un solo organismo?

Especialistas revelaron una nueva vulnerabilidad crítica vulnerabilidad en el procedimiento inalámbrico de configuración de red de los robots Unitree — el problema recibió el nombre UniPwn y fue descrito en detalle el 20 de septiembre. La vulnerabilidad afecta a los cuadrúpedos de los modelos Go2 y B2, así como a los humanoides G1 y H1, permitiendo a un atacante obtener control total con privilegios root a través de Bluetooth Low Energy. Según la evaluación de IEEE Spectrum, es el primer exploit público dirigido a una plataforma humanoide comercial.

Técnicamente, el ataque se basa en el mecanismo de emparejamiento inicial con la red Wi‑Fi a través de BLE. Los mensajes en esta etapa sí están cifrados, sin embargo las claves resultaron estar fijadas de forma rígida en el firmware y se hicieron públicas ya en julio. La autenticación funciona de tal manera que basta cifrar la cadena «unitree» con esas claves: el robot considerará el dispositivo como confiable. Tras eso, en los campos SSID y contraseña se puede introducir texto arbitrario que el sistema interpretará y ejecutará con privilegios elevados durante el intento de conexión a la red. En la demostración los investigadores mostraron un reinicio remoto como el ejemplo más sencillo; si se desea se puede instalar un troyano en el inicio automático, impedir la instalación de actualizaciones y exfiltrar datos en secreto.

El peligro clave es que el exploit es inalámbrico: un robot comprometido escanea fácilmente el espectro, encuentra otros Unitree en el alcance de BLE y los infecta automáticamente, formando una botnet. Esa epidemia de tipo «gusano» solo requiere la proximidad física de los dispositivos y no implica la interacción del propietario.

Los autores del hallazgo descubrieron la vulnerabilidad en mayo e intentaron notificar al fabricante; en julio la comunicación por parte de Unitree se interrumpió, y en la fecha de la divulgación pública el problema seguía en el firmware. La cuestión de la causalidad permanece abierta: según los investigadores, la práctica inaceptable de claves rígidas y validación débil puede ser consecuencia de negligencia, pero incluso en ese caso el riesgo no es menor que el de una inserción deliberada.

Se unió a la crítica un especialista de Alias Robotics, que anteriormente identificó que Unitree transmitía telemetría a servidores en China, capaz de incluir audio, vídeo y datos espaciales. Señala que la disponibilidad y el bajo coste de las plataformas las convierten en un objetivo común: las vulnerabilidades adquieren rápidamente relevancia práctica, especialmente cuando los dispositivos se usan en servicios públicos. En particular, se conocen pruebas del modelo Go2 en la policía del condado de Nottinghamshire, Reino Unido, y los intentos de advertir a la institución con antelación no tuvieron éxito.

A corto plazo se recomienda, para protección, aislar físicamente los robots en segmentos Wi‑Fi separados y desactivar Bluetooth. La solución a largo plazo depende del fabricante: es necesario eliminar los secretos fijados de forma rígida, revisar el procedimiento de autenticación y asegurar una validación estricta de los datos de entrada en la fase de configuración. Se señala además que eliminar completamente el riesgo es imposible: la complejidad de los humanoides modernos y la amplitud de su superficie de ataque dejan espacio para nuevos hallazgos.

El contexto amplio es importante: Unitree no es el único vector de riesgo, y errores similares pueden detectarse en otras plataformas comerciales. Las consecuencias de un hackeo destacado trascenderán a modelos individuales y minarán la confianza en el sector, ya que un robot fuera de control puede causar daño físico real. Del 30 de septiembre al 2 de octubre, en la conferencia IEEE Humanoids en Seúl se celebrará el taller «Ciberseguridad para humanoides», donde los autores de este trabajo presentarán el material «Robots humanoides como vectores de ataque» con un llamado a incorporar la seguridad en el diseño desde el principio.