Noticias

De JavaScript a esteganografía en un solo ataque. Los ciberdelincuentes crearon un sistema "invisible" para distribuir malware

La confianza en marcas conocidas se ha convertido en la clave para los sistemas de seguridad de otros.

Tarjeta en el bolsillo, dinero en manos de hackers: cómo PhantomCard explota la tecnología NFC para robar dinero

Desde apps falsas hasta cómplices en cajeros automáticos: ingeniosas estrategias sorprenden incluso a los investigadores.

ん – El símbolo que reescribió las reglas de la ciberseguridad

Cómo una simple letra del alfabeto japonés convierte cualquier sitio web en una trampa.

80 000 cuentas, 8 combatientes. Los demás — extras para intimidar. Así funcionan los "ejércitos" de hackers

Las operaciones ofensivas recaen en una diminuta élite — y su escasez es crítica.

¿Aceptaste una llamada en Teams? Felicidades, ahora eres el patrocinador oficial de una operación de hackeo ajena

La víctima ejecuta el malware por sí misma — a solicitud del "soporte técnico" en el chat.

Ataque masivo de fuerza bruta contra cuentas de Fortinet: la ofensiva se extiende por todo el planeta, de EE. UU. a Japón

Víctimas en cinco países, 800 IP de origen, un solo objetivo.

La Guardia Nacional en lugar de informáticos, papel en lugar de ordenadores: Interlock toma como rehén a toda una ciudad

¿Qué más se llevarán los hackers de St. Paul?

Ataque masivo de RubyGems: Desarrolladores sin datos ni control sobre sus cuentas

Los delincuentes crearon un teatro digital de ilusiones donde cada clic acercaba el desastre.

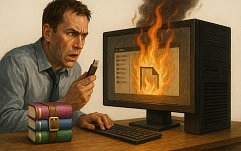

¿Abriste un archivo WinRAR? Felicidades, el virus ya está en tu Windows

WinRAR sin parche permanecerá seguro como máximo un día.

Una sola importación al proyecto: los servidores Windows y Linux están bajo el control de hackers

La vulnerabilidad se ve agravada por el modelo de importación descentralizada desde GitHub.

GreedyBear infectó Firefox. Un millón de dólares perdidos con las claves privadas

IA, troyanos y millones de dólares: ¿Cómo detener esta epidemia?

Hackers han penetrado el sistema judicial. Se han expuesto datos de testigos y casos clasificados

Ahora lo saben todo, incluso lo que se ocultaba tras el sello de "secreto".

Ghost Calls convirtieron las videollamadas en túneles invisibles para hackers, y nadie se dio cuenta

No es una vulnerabilidad. Es un ingenioso truco de protocolo, y ya está funcionando.

“Nada confidencial se filtró”, asegura Google, mientras ShinyHunters comprime tu negocio en un ZIP con sonrisa burlona

Una llamada — y los hackers ya están dentro. El CRM fue el primero en caer.

Haz clic y destruye tu sistema. ClickFix enseña a los usuarios a trabajar para hackers

Un paso imprudente y tu PC ya está ejecutando la orden de alguien más.