Malwarebytes: Los estafadores crean clones precisos de las páginas de inicio de sesión de Google Ads

Un atrevido ataque al núcleo del negocio publicitario de Google.

Los ciberdelincuentes de Brasil y Asia están difundiendo anuncios maliciosos en Google que se disfrazan como si fueran parte de la plataforma Google Ads. Los usuarios que ingresan sus credenciales en páginas falsas ayudan, sin saberlo, a los atacantes a comprometer más cuentas.

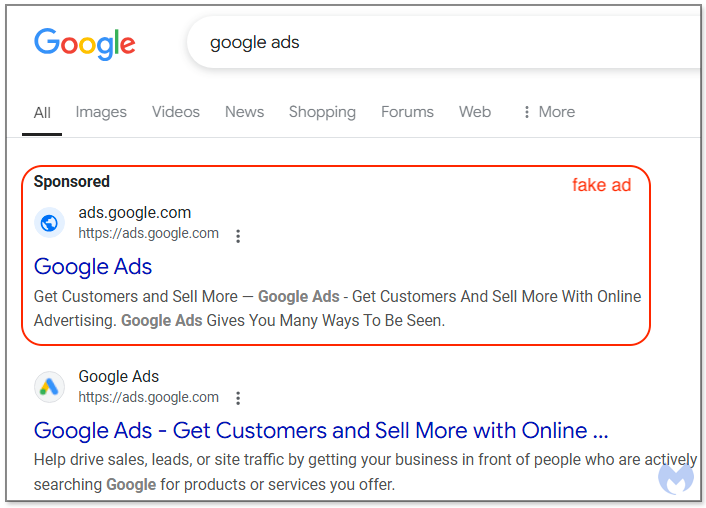

Los expertos de Malwarebytes Labs detectaron que estos anuncios fraudulentos aparecen en los resultados de búsqueda de Google, simulando ser publicidad legítima de Google Ads. Por ejemplo, si un usuario busca Google Ads, la posición superior en los resultados podría estar ocupada por un anuncio falso. Al hacer clic, el usuario es redirigido a una página falsa que imita la interfaz oficial.

En estas páginas, los delincuentes recopilan las credenciales de inicio de sesión y crean cuentas falsas de administradores. Los investigadores de Malwarebytes Labs calificaron esta campaña como "la operación más atrevida con el uso de anuncios maliciosos", ya que ataca directamente el núcleo del negocio de Google y potencialmente afecta a miles de clientes de la compañía.

Las cuentas comprometidas se revenden en foros clandestinos o se utilizan para realizar ataques posteriores. Según los expertos, las cuentas de Google Ads son un recurso valioso para los ciberdelincuentes.

Aunque los usuarios pueden verificar información sobre el anunciante mediante el menú de tres puntos, los anuncios falsos suelen parecer legítimos. Frecuentemente, los estafadores utilizan cuentas ya existentes con numerosos anuncios legales activos. En un caso, se comprometió la cuenta de una empresa taiwanesa fabricante de productos electrónicos.

Las páginas de phishing se alojan en la plataforma Google Sites, lo que permite a los delincuentes generar enlaces con dominios de Google, haciéndolos casi indistinguibles de los legítimos.

En cuestión de días, los investigadores de Malwarebytes Labs identificaron y reportaron más de 50 anuncios fraudulentos, además de contactar con usuarios afectados que perdieron dinero. Sin embargo, los delincuentes siguen activos a pesar de los bloqueos. "Nos dimos cuenta rápidamente de que, sin importar cuántos incidentes y bloqueos se reportaran, los atacantes siempre mantenían al menos un anuncio fraudulento activo las 24 horas del día, los 7 días de la semana", informaron desde Malwarebytes Labs.

Algunas víctimas recibieron notificaciones de accesos sospechosos a sus cuentas desde Brasil. Malwarebytes Labs identificó dos principales grupos de atacantes: uno de habla portuguesa, presuntamente con base en Brasil, y otro en Hong Kong. Además, se descubrió un tercer grupo en Europa del Este, que emplea métodos avanzados de camuflaje y páginas falsas de Google Authenticator.

Los expertos destacan que estas tácticas suelen incluir redirecciones en varias etapas, lo que permite ocultar rastros y mantener las campañas fraudulentas activas.