Localhost inaccesible: el Patch Tuesday de octubre trae otra "sorpresa" para los desarrolladores

Actualizaciones de seguridad obligaron a miles de desarrolladores a modificar con urgencia el registro de Windows.

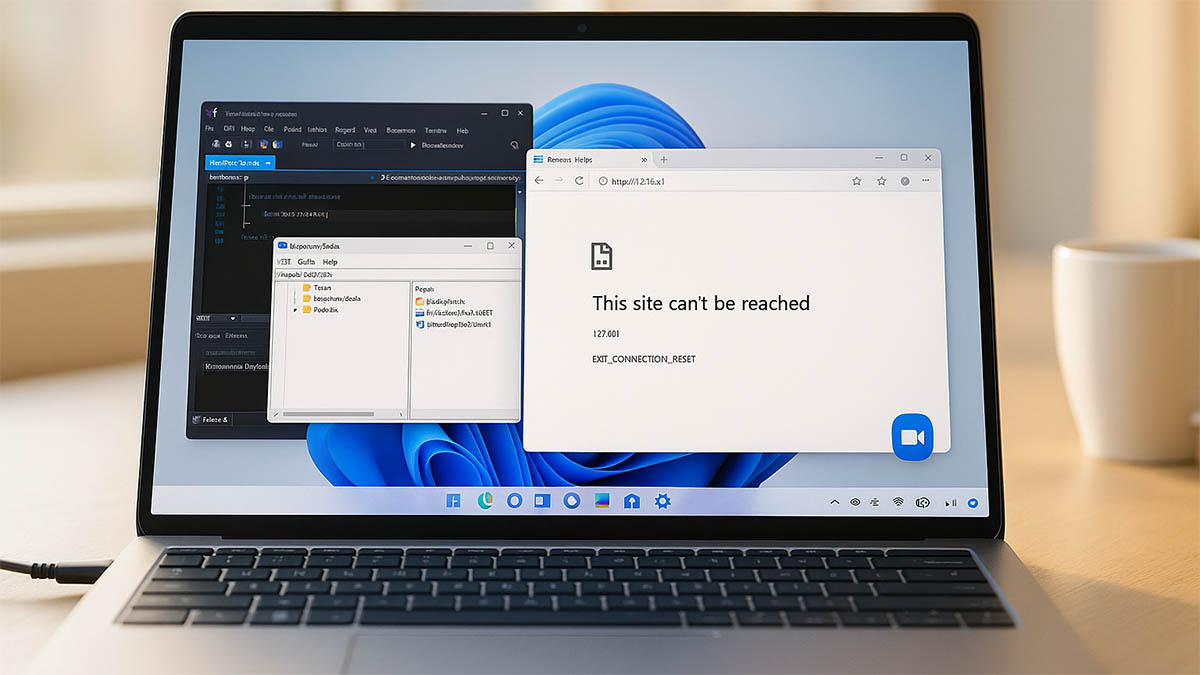

Las actualizaciones de seguridad de octubre de Windows 11 rompieron inesperadamente el funcionamiento de las conexiones HTTP/2 locales — las aplicaciones dejaron de dirigirse correctamente a los servicios ejecutados en 127.0.0.1. El error se observó inmediatamente después de instalar la actualización acumulativa KB5066835 y la preliminar de septiembre KB5065789. La falla es especialmente perjudicial para el entorno de desarrollo: sitios web de prueba, depuración y servicios que deben conectarse a servicios locales empezaron a devolver «ERR_CONNECTION_RESET» y «ERR_HTTP2_PROTOCOL_ERROR».

El problema se manifiesta en las compilaciones Windows 11 24H2 y 25H2 y afecta a un amplio conjunto de escenarios. Se reportan fallos en la depuración en Visual Studio, problemas en la autorización en SSMS mediante Entra ID y errores en Duo Desktop —el cliente que evalúa el estado de la seguridad del sistema y se apoya en servicios web en localhost. Según el soporte de Duo, con las políticas Trusted Endpoints activadas, los requisitos de estado del dispositivo y mecanismos como Verified Duo Push con verificación por Bluetooth, el acceso a servicios locales puede interrumpirse, lo que provoca fallos de inicio de sesión o limitaciones de funciones.

Debates con síntomas similares surgieron en los foros de Microsoft, en hilos de Stack Overflow y Reddit: los usuarios informan masivamente que, tras instalar las últimas actualizaciones, el bucle de retroalimentación en la interfaz 127.0.0.1 por HTTP/2 ya no mantiene la conexión. En algunos casos se produce una interrupción total y en otros hay cortes periódicos al intentar establecer un canal seguro.

Como solución temporal se propone deshabilitar HTTP/2 a nivel de la pila del sistema. Para ello, en la rama del registro HKEY_LOCAL_MACHINE\System\CurrentControlSet\Services\HTTP\Parameters se crean los valores EnableHttp2Tls y EnableHttp2Cleartext con el valor 0.

Este enfoque hace que la comunicación pase a HTTP/1.1 y restaura la conexión con los servicios locales, pero elimina las ventajas de HTTP/2 —multiplexación y uso más eficiente de las conexiones. Algunos usuarios también notaron mejoría tras actualizar la base de Microsoft Defender, pero no hay confirmación de un efecto estable.

Una forma fiable de restaurar el funcionamiento es desinstalar los paquetes problemáticos. Eliminar KB5066835 y la preliminar KB5065789 mediante los comandos «wusa /uninstall /kb:5066835» y «wusa /uninstall /kb:5065789» seguido de un reinicio devuelve el tratamiento correcto de HTTP/2 en la interfaz de loopback. Tras eliminar las actualizaciones, las aplicaciones locales vuelven a establecer conexiones sin errores.

Esto afecta al desarrollo diario y a escenarios corporativos donde se utilizan llamadas locales inversas de forma generalizada. Los servicios de autenticación y comprobación de cumplimiento de políticas, los IDE y depuradores, y los agentes auxiliares de cumplimiento dependen de un localhost estable.

Aún no hay una explicación oficial sobre las causas. Hasta que se publique una corrección, se recomienda fijar versiones y evitar la instalación de los paquetes mencionados en entornos críticos para HTTP/2 local, o bien forzar temporalmente el regreso a HTTP/1.1 asumiendo los compromisos necesarios.

Microsoft ha sido notificada del problema; la comunidad espera una actualización correctiva que restablezca el soporte de HTTP/2 en 127.0.0.1 sin necesidad de revertir ni aplicar modificaciones manuales.