Tinder “te demandó”. Zendesk reconoce un problema de abusos.

Revise la configuración de autenticación para evitar que su cuenta se convierta en fuente de spam.

El investigador Brian Krebs informó sobre un uso indebido a gran escala del servicio Zendesk —una plataforma para la automatización de la atención al cliente— a través del cual los atacantes envían masivamente amenazas e insultos haciéndose pasar por empresas conocidas. El problema está relacionado con que muchos clientes de Zendesk no exigen autenticación al crear tickets, lo que permite a los atacantes enviar spam a direcciones de correo ajenas, suplantando dominios corporativos de organizaciones legítimas.

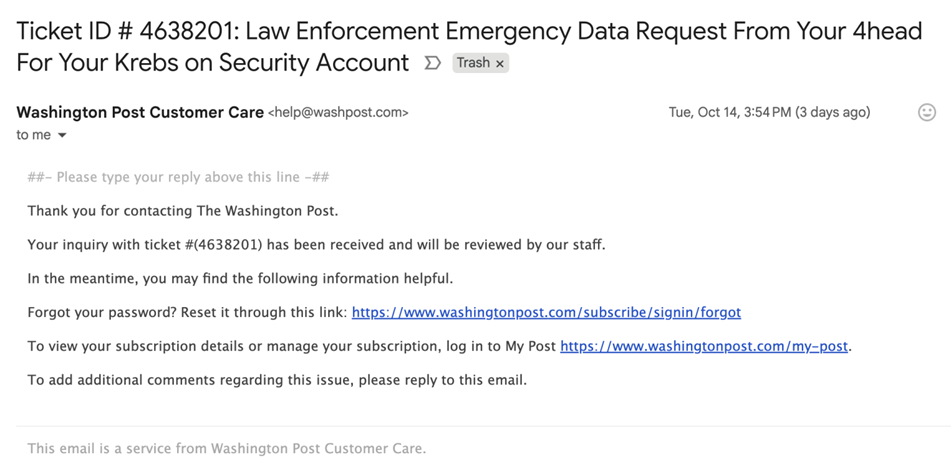

Anteriormente, al correo de Krebs llegaron en poco tiempo miles de notificaciones sobre la creación de tickets a través de Zendesk —supuestamente de empresas como CapCom, CompTIA, Discord, GMAC, NordVPN, The Washington Post y Tinder. En cada una aparecían asuntos distintos: desde supuestas investigaciones de organismos de seguridad hasta insultos graves. Todos los correos no se enviaron desde el dominio de Zendesk, sino desde direcciones corporativas reales de los clientes —por ejemplo, help@washpost[.]com— lo que los hacía muy creíbles.

Uno de los mensajes enviados a Brian Krebs (KrebsOnSecurity)

En Zendesk explicaron que este tipo de correos son notificaciones automáticas sobre la creación de tickets, si el sistema del cliente está configurado para recibir solicitudes de cualquier usuario, incluidos los anónimos. Según la directora de comunicaciones Caroline Camoens, algunas empresas dejan deliberadamente esa opción abierta para facilitar a los usuarios la presentación de solicitudes sin registro previo. Sin embargo, esa apertura permite a los spammers falsificar direcciones y crear solicitudes falsas en nombre de terceros.

Con la tarea automática activada para enviar notificaciones sobre nuevos tickets, esto conduce al envío de correos directamente desde los sistemas corporativos de los clientes de Zendesk, con cualquier asunto elegido por los atacantes. Zendesk afirma que aplica limitaciones de velocidad para evitar esos picos de actividad, pero no funcionaron: el investigador recibió miles de mensajes en pocas horas.

Los representantes de la empresa reconocieron que su sistema fue usado en un ataque distribuido «muchos contra uno» (many-against-one) y prometieron implantar medidas de protección adicionales. Se recomendó a los clientes que sufrieron incidentes limitar la creación de tickets solo a usuarios autenticados y revisar la configuración de notificaciones.